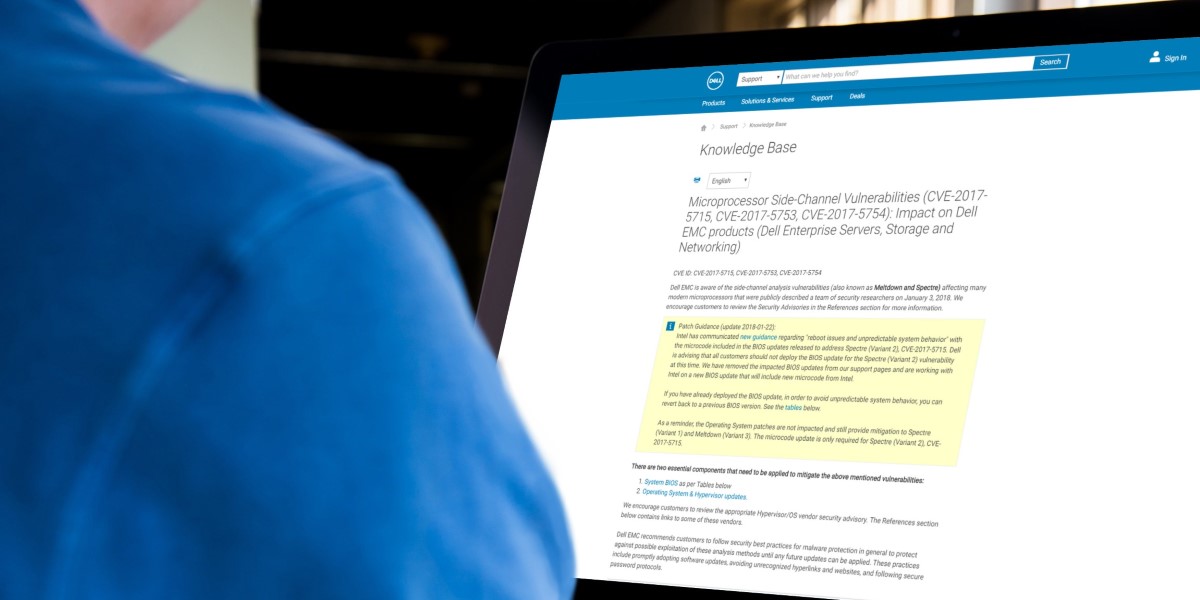

Spectre | Dell pide a sus clientes no instalar actualizaciones de BIOS

Dell ha ha publicado un boletín de seguridad donde recomienda a sus clientes abstenerse de instalar las actualizaciones de BIOS que, en teoría, iban a resolver la vulnerabilidad...