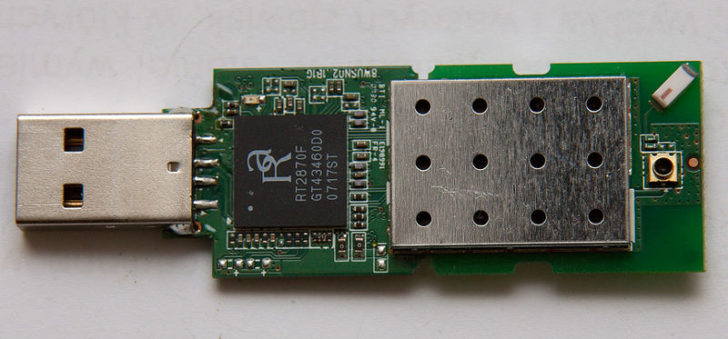

Stuxnet concitó gran atención del sector de seguridad informática en 2010, al constatarse que había sido utilizado por servicios de inteligencia israelíes y estadounidenses, para sabotear procesos industriales de producción de uranio enriquecido en Irán. Stuxnet explotaba una vulnerabilidad de día cero en Windows, que hacía posible infectar un PC incluso cuando el usuario había antes desactivado la ejecución automática de aplicaciones. Sólo era suficiente insertar una memoria USB infectada.

Es decir, para activarse Stuxnet no requería interacción ni negligencia alguna por parte del usuario, aparte de haber colocado la memoria USB en la computadora.

En su blog, Cluley escribe que los usuarios de Linux que ejecutan el entorno de escritorio KDE Plasma, se encuentran ahora frente a un escenario similar si insertan en sus computadoras una memoria USB etiquetada con los caracteres « o $ (), ya que cualquier texto contenido dentro de estos será ejecutado como comando shell.

Bromeando, Cluley escribe: “dicho de otra forma, da el nombre `rm -rf`, a una memoria USB y entregársela a un amigo que esté utilizando KDE Plasma en su máquina Linux; verás como no será amigo tuyo por mucho tiempo”.

Con ello, el experto se refiere a que “rm”, que significa “remove” (eliminar) es un comando de Unix/Linux, utilizado para eliminar archivos y directorios del sistema de archivos. “Esta orden debe utilizarse con cautela, ya que puede ser muy destructiva, debido a que, al momento de ser llamada, por omisión borra los archivos sin pedir confirmación”, escribe Wikipedia en su artículo sobre el tema.

“Por supuesto, esto no es el tipo de ataque que podría llevarse a cabo de forma remota. Un atacante debe tener acceso físico al PC vulnerable, o tal vez dejarlo por ahí en un estacionamiento, con la esperanza de que un usuario desprevenido lo conecte a su PC por simple curiosidad”, escribe Cluley, quien recomienda a los usuarios de KDE Plasma actualizar sus sistemas tan pronto como sea posible a la versión 5.12.0 o posterior.

Industroyer podría ser la mayor amenaza a infraestructura crítica después de Stuxnet

Kaspersky descubre el antepasado de Stuxnet y Flame: El “todopoderoso” Equation Group

Más información sobre Stuxnet en Diario TI

Más información sobre Graham Cluley en Diario TI

📬 Newsletter gratuito

Lo más relevante de tecnología y negocios digitales en español — cada día, en cinco minutos.