Los troyanos superan al ransomware por primera vez en varios meses

Telecomunicaciones, cuidado de la salud y educación son los sectores con más ataques.

Los ataques de ransomware amenazan cada vez más a los países en desarrollo

El aumento de los ataques a países de renta media por parte de bandas de ransomware supone un reto para la capacidad política, el desarrollo económico y la ciberseguridad mundial.

La gran ola de migración a la nube

Estudios proyectan la consolidación de un escenario híbrido en América Latina, donde existirán cada vez más opciones para operar infraestructura y comunicaciones unificadas,en nubes públicas, privadas o híbridas.

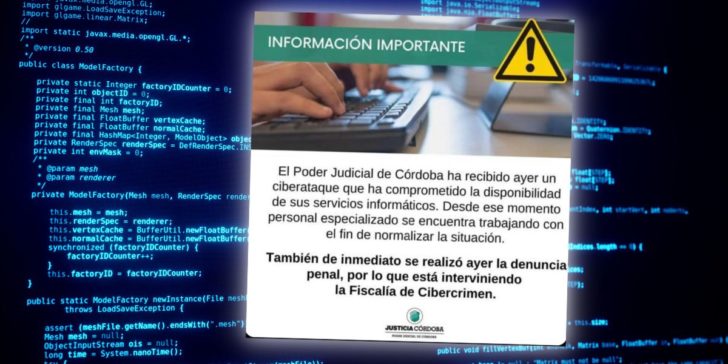

El Poder Judicial de Córdoba ha sido hackeado, presuntamente por PLAY

El Poder Judicial de Córdoba, Argentina, ha desconectado sus sistemas informáticos a raíz de un ataque de ransomware, supuestamente obra del nuevo ransomware "PLAY".

La revolución del Network-as-a-Service, hacia el lugar de trabajo de próxima generación

Junto con acelerar la transformación digital, la red debería ser un habilitador –y no un inhibidor– de los objetivos de negocio.

Reportan mayor interés por borrar completamente la aplicación TikTok

Conocido podcaster analizó la aplicación TikTok, concluyendo que “China se queda con todos tus datos”, lo que motivó un gran interés por desinstalarla.

La gestión integral de accesos remotos, una estrategia vital para mitigar ataques de ransomware

La realidad del trabajo remoto viene acompañada de oportunidades para nuevas vulnerabilidades y ataques, a una velocidad extremadamente rápida.

NVIDIA replantea los fundamentos gráficos de la Internet en 3D

USD es un formato que, según la empresa, será la base de la Internet en 3D, al igual que HTML lo fue para la Internet en 2D.

La IA de Google aprende a identificar el ‘consenso’ en temas controvertidos

Google está utilizando la IA para identificar el consenso entre las fuentes con el fin de evitar que la información errónea aparezca en los "fragmentos destacados".

Cloudflare desbarata ciberataque en su contra mediante sistema MFA

Intento de suplantación de identidad no logró obtener la información necesaria para acceder a los sistemas de la empresa gracias a la MFA segura por hardware.