Denominada por los investigadores de Guardicore como FritzFrog, la red utiliza una técnica de malware conocida como “sin archivos”; esto significa que no instala nada en la máquina de la víctima y no deja rastro en el disco duro, lo que dificulta mucho su detección por parte del software antivirus tradicional.

De igual manera, la botnet también tiene una estructura peer-to-peer (P2P), eliminando el uso de un centro de control y comando. En otras palabras, no existe una “máquina maestra” que envíe instrucciones a las PC´s infectadas, haciendo que la tarea de encontrar al dueño de FritzFrog sea casi imposible.

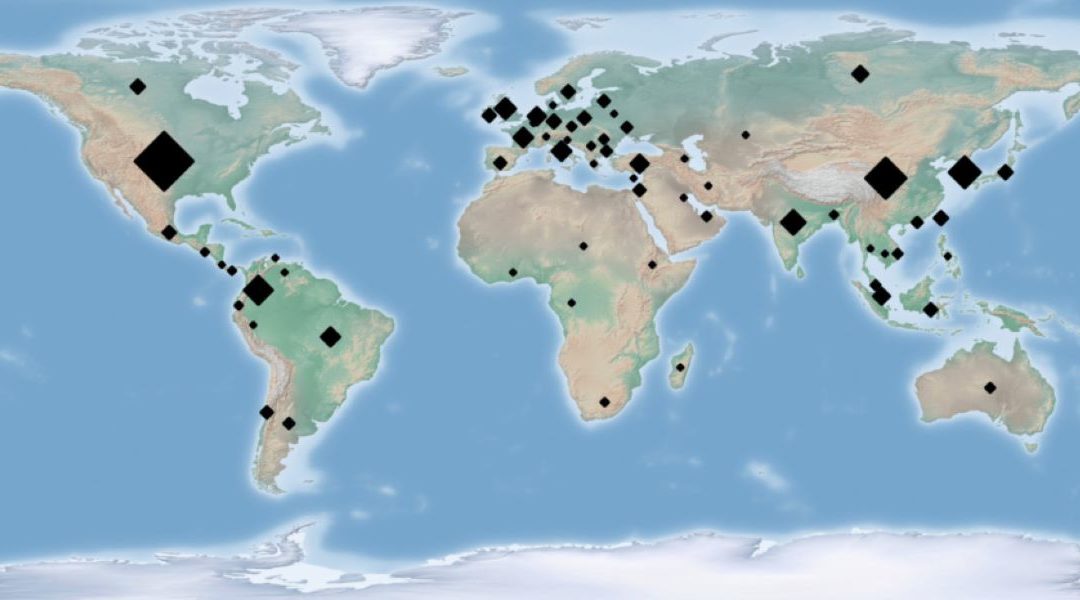

Según Ophir Harpaz, investigador de Guardicore, encontró esta botnet especializada en infectar servidores SSH, en enero de este año. ¨Fritzfrog ya ha logrado infectar alrededor de 500 máquinas en todo el mundo, incluidas universidades reconocidas en Estados Unidos y Europa, así como una empresa ferroviaria”. Aún no está claro cómo se produce la infección, pero todo indica que se lleva a cabo por fuerza bruta en servidores cuyas contraseñas son demasiado débiles y que no cuentan con certificado criptográfico.

FritzFrog aprovecha el hecho de que muchas soluciones de seguridad de red refuerzan el tráfico solo mediante el puerto y el protocolo. La recomendación de Guardicore es utilizar reglas de segmentación basadas en procesos las cuales pueden prevenir fácilmente tales amenazas.

Las contraseñas débiles son el habilitador inmediato de los ataques de FritzFrog. Recomendamos elegir contraseñas seguras y usar autenticación de clave pública, que es mucho más seguro. Los enrutadores y dispositivos de IoT a menudo exponen SSH y, por lo tanto, son vulnerables a FritzFrog; considere cambiar su puerto SSH o deshabilitar completamente el acceso SSH a ellos si el servicio no está en uso.

Guardicore ha desarrollado una lista de indicadores de que un servidor puede estar comprometido, así como un script de detección de malware, disponible en su repositorio en Github.

Ilustración: Guardicore (distribución geográfica de FritzFrog