TAO es un grupo de hackers de élite que, bajo la denominación S32, ha estado rodeado de un halo de misticismo incluso al interior de la NSA. Esta situación cambió cuando Edward Snowden filtró en junio de 2013 un gran número de documentos clasificados sobre la vigilancia electrónica global que realiza el gobierno estadounidense. Parte de los documentos filtrados por Snowden permitieron concluir que la sección TAO estaba a cargo de infiltrar las redes informáticas de otros países.

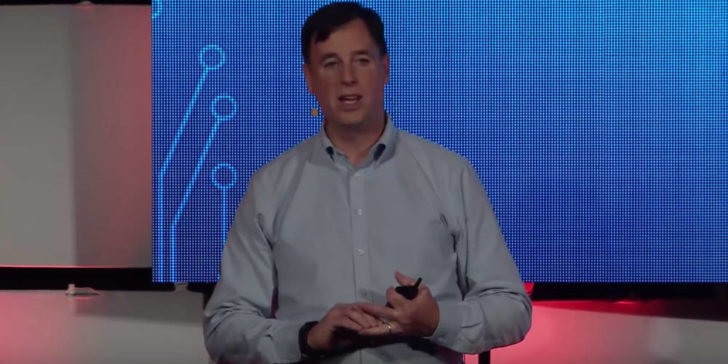

En un hecho que indudablemente es curioso, el director de TAO, Robert E. Joyce, hizo la semana pasada una presentación en la conferencia de seguridad Enigma, realizada en San Francisco, California. La charla de Joyce ha sido publicada íntegramente en YouTube.

El tema cubierto por el jefe de TAO fueron las prácticas de seguridad y cómo dificultar la labor de los hackers gubernamentales; es decir, la labor a la que él mismo se dedica. “Si usted realmente quiere proteger su red, es necesario que la conozca por dentro y por fuera, incluyendo todos los dispositivos conectados a esta. En muchos casos, conocemos las redes mejor que las personas que las diseñaron, y quienes las operan”, explicó Joyce.

El propio Joyce admitió que era algo inusual subirse a un escenario para referirse a su trabajo. “Lo que quiero contarles hoy, en mi condición de hacker estatal, es lo que ustedes pueden hacer para protegerse, y cómo dificultar mi propio trabajo”. Luego, describe un proceso de 6 pasos, aplicado por su agencia al infiltrar sistemas informáticos: reconocimiento, intrusión, instalación de resistencia, instalación de herramientas, procedimientos paralelos. Éste último implica la recolección, clasificación y aprovechamiento de datos extraídos.

“Hay razones para que esto sea denominado una amenaza sostenida; buscamos, probamos e intentamos, esperamos y esperamos, hasta que logramos entrar”. Con ello, se refería a que la NSA debe ser considerado un actor APT (Advanced Persistent Threat), al igual que otros actores de otros países, frente a los cuales no sólo se defienden, sino también atacan.

“Usted debe presuponer que ha sido hackeado”

Joyce describió su trabajo como riguroso y laborioso, donde el factor decisivo puede ser pequeñas fisuras en la defensa de los sistemas informáticos. “No suponga que un agujero de seguridad es demasiado pequeño como para ser detectado, o demasiado pequeño como para ser aprovechado. Usted debe suponer, desde ya, que su sistema ha sido intervenido”.

Por otra parte, Joyce restó importancia al aprovechamiento de las vulnerabilidades zero day; es decir, vulnerabilidades para las cuales aún no existe un parche diseñado por el fabricante. Aunque la NSA aprovecha tales vulnerabilidades, lo cierto es que prefiere otros métodos, probablemente porque son menos arriesgados, y porque es más fácil vulnerarlos simplemente esperando que los propietarios del sistema olviden, o simplemente no tengan tiempo de instalar actualizaciones de seguridad.

“¿Por qué tenemos éxito? Dedicamos el tiempo que sea necesario para entrar a la red. Dedicamos tiempo a conocer la red mejor que quienes la diseñaron, y quienes están encargados de asegurarla”, concluyó señalando el jefe de TAO.

Recientemente, el Director de la NSA, almirante Michael S. Rogers, declaró que «el cifrado es fundamental para el futuro«.

📬 Newsletter gratuito

Lo más relevante de tecnología y negocios digitales en español — cada día, en cinco minutos.