La escala de los ataques de phishing no solo ha aumentado en el último año, sino que también se han vuelto más peligrosos a medida que los ciberdelincuentes perfeccionan sus tácticas. Estas son las conclusiones de un nuevo informe de Unit42, la rama de ciberseguridad de Palo Alto Networks.

Analizando los datos extraídos de su plataforma WildFire a lo largo de 2020, Unit 42 descubrió que los estafadores están abandonando los correos electrónicos de phishing simples en favor de un enfoque más complejo basado en PDF.

En comparación con el año anterior, el número de archivos .PDF fraudulentos que circulan aumentó un 1.160%, pasando de 411.800 a 5.224.056.

En muchos casos, los archivos .PDF se utilizan para redirigir el tráfico. Los enlaces contenidos en los archivos no llevan a la víctima directamente a un sitio web malicioso, sino primero a uno o varios sitios web de acceso restringido. De este modo, según el informe, los atacantes pueden prolongar la vida útil del señuelo de phishing .PDF y evitar ser detectados por las soluciones antivirus.

Este enfoque también permite a los atacantes cambiar el objetivo final del señuelo sin necesidad de modificar el .PDF.

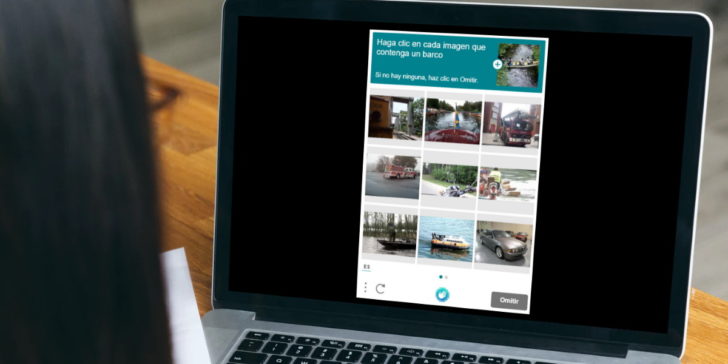

La táctica de phishing más popular, utilizada en casi cuatro de cada diez intentos, es el CAPTCHA falso, en el que se pide a los usuarios que se verifiquen a través de un script CAPTCHA adulterado. En lugar de un script real, el .PDF contiene una imagen en la que se puede hacer clic, enviando a la víctima a un dominio malicioso.

Otros métodos populares son los cupones falsos, los botones de reproducción falsos, el intercambio de archivos y los mecanismos de comercio electrónico.

📬 Newsletter gratuito

Lo más relevante de tecnología y negocios digitales en español — cada día, en cinco minutos.