Una vulnerabilidad de seguridad ya parcheada en el sistema iOS de Apple, que ya había sido explotada por NSO Group, también fue aprovechada por otro proveedor, llamado QuaDream, para hackear los dispositivos de la compañía.

La información fue publicada por Reuters, citando fuentes no identificadas, y señalando que «las dos empresas rivales obtuvieron el año pasado la misma capacidad para penetrar remotamente en los iPhones [y] comprometer los teléfonos de Apple sin que el propietario siquiera tenga que abrir un enlace malicioso».

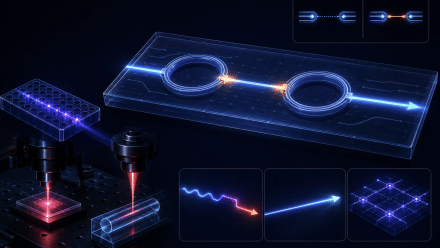

El exploit de cero clic en cuestión es FORCEDENTRY, un fallo en iMessage que podía ser aprovechado para burlar las protecciones de seguridad de iOS e instalar un software espía que permitía a los atacantes hacerse con una gran cantidad de información como contactos, correos electrónicos, archivos, mensajes y fotos, así como acceder a la cámara y el micrófono del teléfono.

Google Project Zero, que estudia las vulnerabilidades de día cero en sistemas de hardware y software como sistemas operativos, navegadores web y bibliotecas de código abierto, calificó a FORCEDENTRY (CVE-2021-30860, puntuación CVSS: 7,8) como «uno de los exploits más sofisticados técnicamente».

El software espía de QuaDream, denominado REIGN, funciona de forma similar a Pegasus de NSO Group, otorgando a sus usuarios el control total del dispositivo. Apple solucionó el defecto subyacente en septiembre de 2021 y posteriormente demandó a NSO Group por abusar del exploit para atacar iPhones con software de espionaje.

La revelación se produce cuando The New York Times publicó un informe revelador a finales del mes pasado en el que se destacaba el uso de Pegasus por parte de la Agencia Central de Inteligencia (CIA) para ayudar a combatir el terrorismo en Yibuti, así como su compra por parte de varios países, como India, México, Arabia Saudí y los Emiratos Árabes Unidos.

La investigación, que ha durado un año, también ha revelado que el FBI de Estados Unidos «compró y probó el software NSO durante años con planes de utilizarlo para operaciones de vigilancia doméstica, hasta que la agencia decidió finalmente el año pasado no desplegar las herramientas».

Además, se cree que el nuevo sistema, apodado Phantom, ha sido equipado con capacidades para apuntar a números de teléfono ubicados en los Estados Unidos, lo que va en contra de las afirmaciones anteriores de la compañía de que su software espía no puede ser utilizado en números de teléfono con un código de país +1.

A principios de esta semana, el FBI confirmó a The Washington Post que efectivamente había obtenido una licencia para utilizar la herramienta y probar sus capacidades en teléfonos con tarjetas SIM extranjeras. Sin embargo, la agencia añadió que utilizó el producto «sólo para probarlo y evaluarlo», y que nunca lo utilizó de forma operativa ni para apoyar ninguna investigación. NSO Group, que también fue incluida en la lista de bloqueo del gobierno de Estados Unidos en noviembre de 2021, se ha visto envuelta en numerosos tropiezos en los últimos meses, ya que su software espía ha sido vinculado a numerosos casos de vigilancia política dirigidos a diplomáticos y funcionarios gubernamentales de varios países, entre ellos Estados Unidos.

📬 Newsletter gratuito

Lo más relevante de tecnología y negocios digitales en español — cada día, en cinco minutos.