El estado de salud del presidente de EE UU, Donald Trump, está copando titulares estos días en todo el mundo no solo por dar positivo por coronavirus, sino también por el tratamiento experimental al que ha sido sometido para superar dicha enfermedad, así como por haber retomado su agenda de trabajo cuando apenas han pasado 48 horas de su salida del hospital. En menos de una semana desde que saltó la noticia de su contagio, los ciberdelincuentes han desarrollado una nueva campaña de ataques por correo electrónico en el que la enfermedad del mandatario se convierte en el principal cebo para tratar de engañar a los usuarios, según ha podido comprobar el equipo de investigación de Proofpoint.

Cientos de organizaciones con sede en Estados Unidos y Canadá han recibido estos mensajes maliciosos que echan mano de la última hora en la actualidad informativa para llamar la atención de posibles víctimas. No es un caso aislado. La semana pasada, tras el primer debate sobre las elecciones presidenciales de EE UU, en Proofpoint detectaron cómo se empleaba el malware Emotet para suplantar al Comité Nacional Demócrata (DNC) y distribuir emails fraudulentos.

“Es poco probable que el uso de estos señuelos en torno a la política venga impulsado por una ideología en concreto”, comenta Sherrod DeGrippo, directora sénior de Investigación y Detección de Amenazas de Proofpoint. “Al igual que con los cebos sobre la Covid-19 o la activista Greta Thunberg lo que se está intentando es llegar al mayor número posible de destinatarios, capitalizando para ello temas de lo más populares entre los usuarios. Hemos visto a lo largo de toda la situación global por el coronavirus cómo los actores de amenazas son capaces de ajustarse rápidamente a las noticias y a los acontecimientos de más actualidad”.

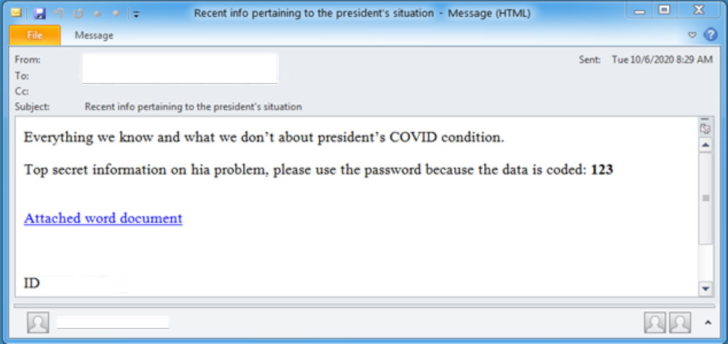

En el caso de la campaña maliciosa sobre la enfermedad de Trump, los atacantes utilizan nuevamente la ingeniería social para lanzar mensajes con enlaces a páginas alojadas en Google Docs que, a su vez, incluyen otros links con los que acceder a hojas de Excel con macros que, al activarse, descargan el troyano BazaLoader. Este permite al actor de la amenaza descargar y ejecutar módulos de ataque adicionales. Por el momento, se desconoce al autor o a los autores de esta amenaza.

Dentro del cuerpo de texto de estos emails maliciosos se intenta atraer a las víctimas afirmando contener información privilegiada sobre lo que realmente pasa y lo que no se sabe aún acerca de los problemas de salud del presidente de EE UU relacionados con la Covid-19.

En Proofpoint reiteran que el volumen de amenazas por correo electrónico relacionados con el coronavirus representa la mayor colección de tipos de ciberataques registrados bajo un mismo tema que han constatado en años o incluso en la historia.

Ilustración: fotograma, YouTube