El ransomware WannaCrypt, también conocido como WannaCry (Quieres llorar) es instalado en computadoras vulnerables, operadas con Windows, mediante un gusano que se propaga por las redes explotando una vulnerabilidad en el servicio de intercambio de archivos SMB de Microsoft. Concretamente, aprovecha un error de código, o «bug», parcheado por Microsoft en marzo pasado mediante la actualización MS 17-010. Inicialmente, el bug fue detectado y utilizado por la agencia de seguridad nacional estadounidense, NSA, con el fin de hacerse del control de las computadoras de quienes investigaba. Esta herramienta, que al interior de la NSA era conocida como EthernalBlue, fue sustraída a la agencia y filtrada a Internet en abril junto a otras herramientas de intrusión y espionaje informático, que de esa forma quedaron a disposición de cualquier interesado.

Mediante WannaCrypt, está vulnerabilidad fue colgada a una herramienta de ransomwave que al ser descargada en una computadora, cifra el mayor número de archivos posible. Luego presenta una notificación al usuario, exigiendo el pago de un rescate de USD 300 en Bitcoin para recuperar los archivos. WannaCrypt también instala DoublePulsar, puerta trasera que permite asumir el control de la computadora vía Internet. DoublePulsar es otra herramienta de la NSA filtrada junto a EthernalBlue.

WannaCrypt es controlado mediante la red Tor, conectándose a servicios ocultos desde los que recibe instrucciones de sus creadores.

«Héroe accidental»frenó la propagación

El código del malware incluye un «kill switch» que fue descubierto por un joven británico de 22 años de edad, quien desde el suroeste de Inglaterra trabaja para la empresa estadounidense Kryptos Logic. El joven, quien opera con el seudónimo MalwareTech, comentó a la publicación The Guardian que el malware incluía un «kill switch» diseñado por los creadores de WannaCry para desactivar el malware en caso de así decidirlo. El malware se conectaba a un dominio del hombre ininteligible y estaba diseñado para desactivarse en caso de establecer una conexión exitosa con dominio. MalwareTech registró el dominio por 10 dólares, y al activarlo en DNS constató como este recibía miles de conexiones por segundo. La intención del joven al registrar el dominio no era frenar la propagación de WannaCrypt, sino entender la forma en que el malware se estaba propagando. «Mi intención sólo fue monitorizar la propagación y ver si eventualmente sería posible hacer algo al respecto. Sin embargo, frenamos la propagación simplemente registrando el dominio».

MalwareTech advierte que su iniciativa sólo frena temporalmente al malware. «Esto no termina aquí. Los atacantes entenderán como frenamos la propagación, cambiarán el código y lo intentarán nuevamente». Luego, sugirió actualizar el sistema operativo mediante Windows Update y reiniciar el sistema.

Microsoft ofrece protección

Microsoft, por su parte, escribe en su blog TechNet que las computadoras que tengan activada la actualización automática de Windows, en Windows Update, ya están protegidas mediante el parche MS17-010 mencionado anteriormente. Los usuarios que tengan configurado Windows Update con actualización manual deberán instalar la actualización lo antes posible.

La empresa sugiere a los usuarios ser cuidadosos al abrir documentos recibidos de fuentes desconocidas o no confiables. Para el caso de los usuarios de Office 365, la empresa dice estar monitoreando y actualizando continuamente la plataforma con el fin de proteger contra amenazas como WannaCrypt.

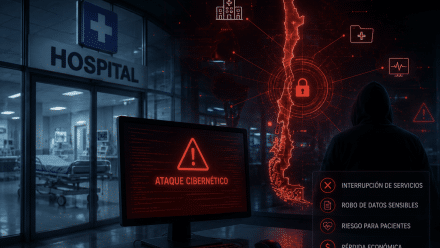

Ilustración: Diario TI

📬 Newsletter gratuito

Lo más relevante de tecnología y negocios digitales en español — cada día, en cinco minutos.