Siete de cada 10 usuarios le temen al fraude digital: 5 claves para garantizar una experiencia segura

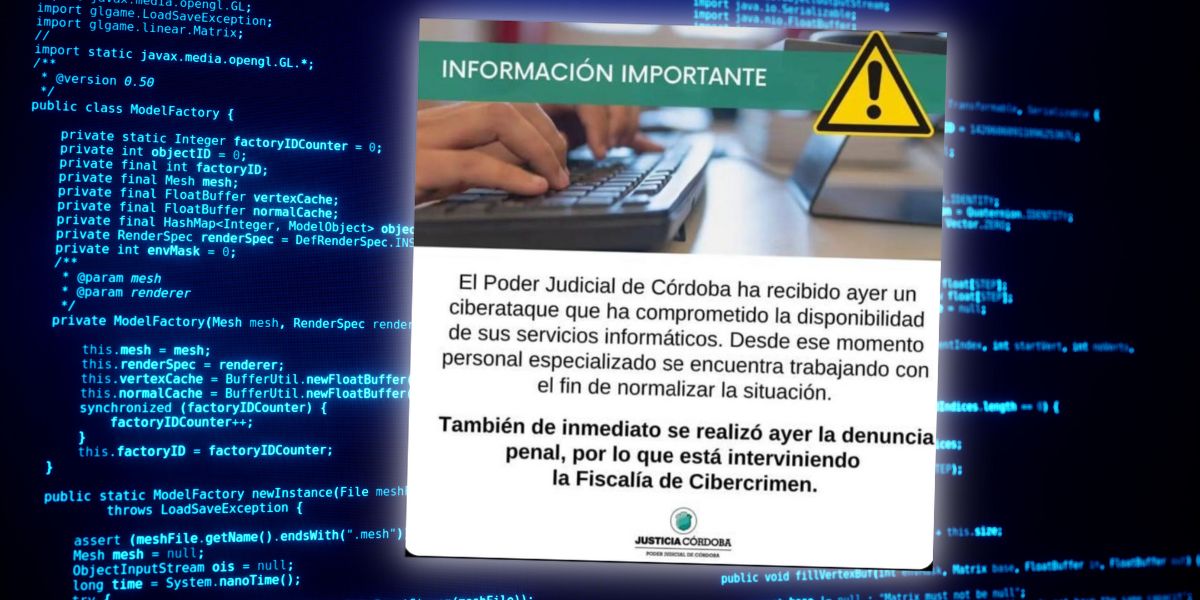

El 52% de los ataques digitales tienen como objetivo robar, o robar activos, el 49% tiene como objetivo manipular documentos y el 24% tiene como objetivo filtrar o...