by Redacción | 18/07/2017 | IA, Opinión

Opinión: Con la publicación de “Código Ético: Desarrollo de la Inteligencia Artificial para empresas basado en cinco principios básicos”, Sage presenta las recomendaciones a tener en cuenta en la Industria 4.0 (también llamada cuarta revolución industrial).

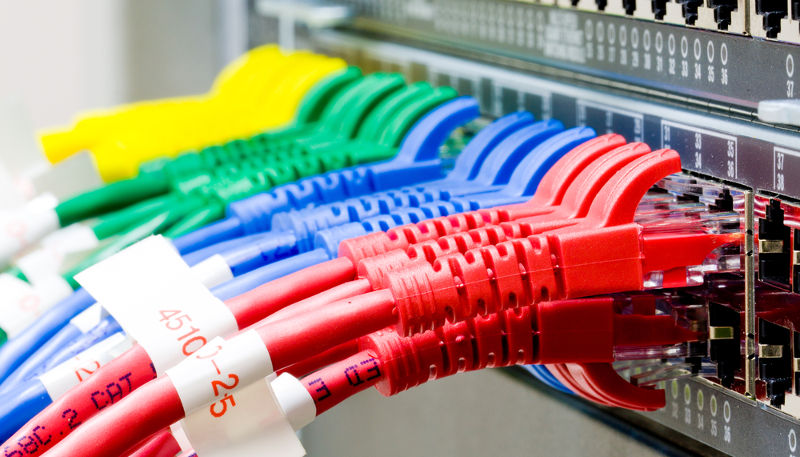

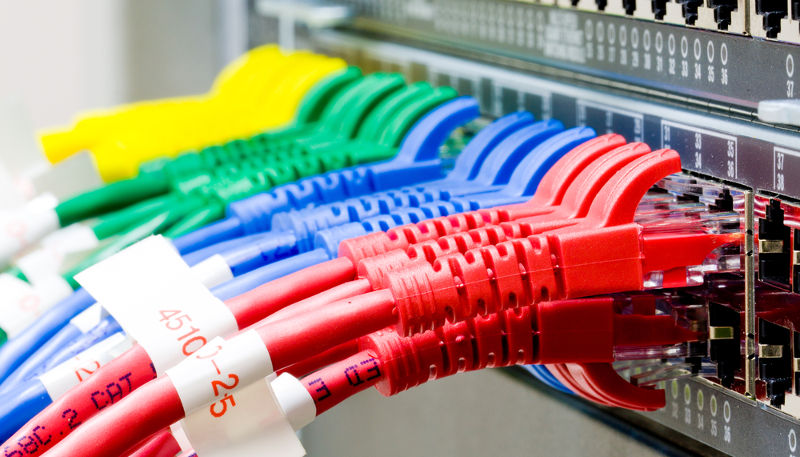

by Redacción | 12/07/2017 | Network, Opinión

Opinión: La existencia de estrategias de seguridad no tiene efectividad si no sabemos qué, cuándo y dónde debemos protegernos. Lo mismo vale para el acceso a nuestras redes internas si no sabemos lo que ocurre dentro de ellas.

by Redacción | 11/07/2017 | Hardware, Opinión

Opinión: La nueva plataforma de Intel diseñada para centros de datos ofrece el rendimiento más elevado y es la más versátil hasta el momento.

by Redacción | 11/07/2017 | Opinión, Seguridad

Al final de cuentas, tanto el Departamento de TI y el de Seguridad Patrimonial deben involucrarse para resolver el problema, y no sólo barrer debajo de la alfombra hasta que un ataque real ocurra.

by Redacción | 11/07/2017 | IoT, Opinión

Nos encontramos en un momento en que, más allá del rótulo que se ponga a las tendencias de TI, el tema central es la transformación generada por la digitalización y, consecuentemente, el valor estratégico que cobra la información para cualquier empresa.

by Redacción | 10/07/2017 | Opinión, Seguridad

El ataque NotPetya ¿fue malware? Ransomware? ¿destructor de información? Algo devastó los sistemas informáticos en toda Ucrania y luego se extendió a otros países, infectando y cerrando firmas de abogados, supermercados, agencias de publicidad, cajeros automáticos y hospitales.

by Redacción | 19/06/2017 | IA, Opinión

Opinión: Los sistemas IA son capaces de responder preguntas de manera natural, buscando en diferentes bases de datos y proporcionar respuestas en el menor tiempo posible. Los resultados son impresionantes y generan verdaderos beneficios empresariales.

by Redacción | 19/06/2017 | Opinión, Software

Opinión: Las empresas tradicionales y monolíticas están utilizando la misma estrategia que las startups al recurrir al open source a fin de impulsar su competitividad, reaccionar a los cambios del mercado y satisfacer a sus clientes.

by Redacción | 09/06/2017 | Opinión

Opinión: Mientras que el 31% de los responsables de la toma de decisiones de TI afirman que están viviendo uno de los momentos más complicados para encontrar talento en materia de ciberseguridad, el 28% identifica el cloud computing como un desafío a nivel de contratación.

by Redacción | 01/06/2017 | IoT, Network, Opinión

Opinión: Con la evolución de la tecnología, la interactividad entre los usuarios hoy en día sobrecarga las redes de los operadores, que manejan cada segundo con una pesada cantidad de datos transferidos.