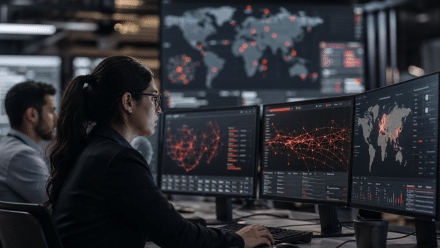

Los ataques fueron realizados en la modalidad denial of service, también conocida como Bonk, Boink y New Tear. El método se vale de una conocida falla de Windows NT, que deja colgados a los servidores al obligarles a autobombardearse con información. Para tales efectos, los hackers utilizan direcciones IP falsas, técnica conocida como spoofing, que dificulta su localización.

La mayoría de los ataques se concentraron en servidores de los dominios gov y edu, aunque también algunos dominios com se vieron afectados. Entre los sitios web más conocidos figuran la NASA, la Marina estadounidense y el Instituto Tecnológico de Massachusetts (MIT).

Los ataques tipo denial of service provocan únicamente la caída del servidor, no causando daños permanentes. Tampoco existe el riesgo de que los hackers responsables tengan acceso a la información contenida en los sistemas atacados.

Expertos en seguridad informática critican el bajo grado de protección con que cuentan muchos sitios web estatales. Según se indica, Microsoft ya ha creado un parche contra ataques del tipo denial of service, el que se encuentra disponible gratuitamente en su sitio web. El hecho de que tantos operadores de sistema no realicen un procedimiento tan sencillo como bajar de Internet los parches, llama bastante la atención de los expertos.

📬 Newsletter gratuito

Lo más relevante de tecnología y negocios digitales en español — cada día, en cinco minutos.