FireEye, Inc. (NASDAQ: FEYE), líder en la detección de los ataques cibernéticos avanzados de hoy, dio a conocer hoy la Operación “Saffron Rose», un informe de investigación detallando las actividades de un grupo de ciber-espionaje ubicado probablemente en Irán. El grupo, que los investigadores de FireEye están nombrando como Equipo de Seguridad Ajax, ha pasado de modificar sitios web en el año 2009 a espionaje completo contra los disidentes iraníes y las firmas de defensa de Estados Unidos. La evidencia en el informe sugiere que las metodologías de Ajax han crecido más consistentemente con otros actores de amenazas persistentes avanzadas (APT) en y alrededor de Irán, después de los ataques cibernéticos contra Irán a finales del 2000.

«Hay una evolución en curso dentro de los grupos de hackers basados en los iraníes que coincide con los esfuerzos de Irán en el control de la disidencia política y la ampliación de sus capacidades cibernéticas ofensivas», dijo Nart Villeneuve, investigador senior de la inteligencia de amenazas en FireEye. «Hemos sido testigos no sólo la creciente actividad por parte de los actores de amenazas basados en iraníes, sino también una transición a las tácticas de ciber-espionaje. Ya no vemos a estos actores de realización de ataques para simplemente difundir su mensaje; en su lugar, eligen llevar a cabo el reconocimiento y control detallados de máquinas objetivo para iniciativas a largo plazo».

Los objetivos de la Operación Saffron Rose incluyen disidentes iraníes y organizaciones de defensa de Estados Unidos. Los laboratorios de FireEye observaron recientemente al equipo de seguridad Ajax realizar múltiples operaciones de ciber-espionaje contra empresas de la base industrial de defensa dentro de los EE.UU. El grupo también está dirigido a los usuarios iraníes locales de Proxifier o Psiphon, que son las tecnologías contra la censura que pasan por alto el sistema de filtrado de Internet de Irán.

Si el equipo de seguridad Ajax funciona en forma aislada o como parte de un esfuerzo más amplio coordinado por el gobierno no está claro. El equipo utiliza herramientas de malware que no parecen estar disponibles públicamente o utilizados por cualquier otro grupo de amenaza. Este grupo utiliza variadas tácticas de ingeniería social para engañar a los objetivos, para infectar sus sistemas con malware. Aunque los laboratorios de FireEye no han observado el equipo de seguridad Ajax utilizar los ataques de día cero para infectar a las víctimas, los miembros del equipo de seguridad Ajax han usado el código de explotación previamente a disposición del público desconfigurar sitios web.

FireEye reveló información sobre 77 víctimas de un servidor command-and-control (CNC) que se encontraron al analizar muestras de malware disfrazadas de Proxifier o Psiphon. Con el análisis de los datos sobre las víctimas, FireEye descubrió que una gran concentración tuvo sus husos horarios ajustados a «Iran Standard Time» o el idioma ajustado en persa.

A continuación se muestra un desglose detallado de los datos de las víctimas:

• 44 tenían su zona horaria establecida en «Iran Standard Time» y 37 de ellos también tenían su idioma configurado en persa.

• De las 33 víctimas que no tenían una configuración de zona horaria de Irán, 10 tenían valores de idioma persa

• 12 de las víctimas ya tenían o instalado o en funcionamiento Proxifier o Psiphon (los 12 tenían una configuración de idioma persa y todos menos uno tenían establecido su zona horaria a «Iran Standard Time»)

Irán ha sido identificado públicamente en ciber-ataques avanzados desde el año 2009, cuando los planes para un nuevo helicóptero presidencial Marine Corps One de EE.UU. fueron descubiertos en una red de intercambio de archivos en Irán. En 2010, el «Ejército Cibernético Iraní» interrumpió Twitter y el motor de búsqueda chino Baidu, redirigiendo los usuarios hacia mensajes políticos iraníes. En 2013, el Wall Street Journal informó que agentes iraníes habían aumentado sus esfuerzos por poner en peligro la infraestructura crítica de EE.UU. Por último, durante el año pasado, otro grupo llamado Izz ad-Din al-Qassam lanzó la «Operación Ababil», una serie de ataques DDoS contra muchas instituciones financieras de Estados Unidos, incluyendo la Bolsa de Valores de Nueva York.

—

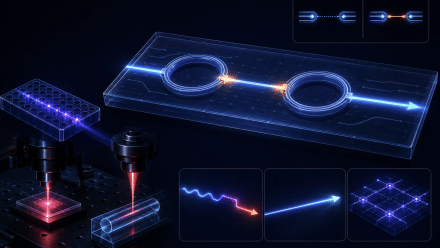

Ilustración: Ruskpp © Shutterstock.com

📬 Newsletter gratuito

Lo más relevante de tecnología y negocios digitales en español — cada día, en cinco minutos.