Entre todos los EKs hay algunos que destacan por su impacto o efectividad, como es el caso de Nuclear, que fue introducido en el año 2010.

En el reciente informe de Check Point, En el epicentro del exploit kit Nuclear: Análisis de la Infraestructura- Parte I, se revisan en detalle las diversas capacidades, vulnerabilidades, y las técnicas empleadas por este EK. Asimismo, se presentan las campañas de malware activas distribuidas por Nuclear, y sus estadísticas de infección.

Entre los datos más interesantes, el de que un 9,95% de los ataques se tradujeron en infecciones exitosas.

• Nuclear es el segundo Exploit Kit más suministrado en el mundo: malware Ramsomware un 73% de las veces y troyanos bancarios el restante 27%.

• Check Point ha sido el primer proveedor de seguridad en desentrañar y analizar a fondo el sistema de gestión de este EK y extraer numerosa información.

• Nuclear ha generado 1,8 millones de ataques y ha supuesto por sí sólo ingresos para los atacantes de 12 Millones de dólares (10, 8 millones de euros) en un único mes, sólo con el ransomware Locky.

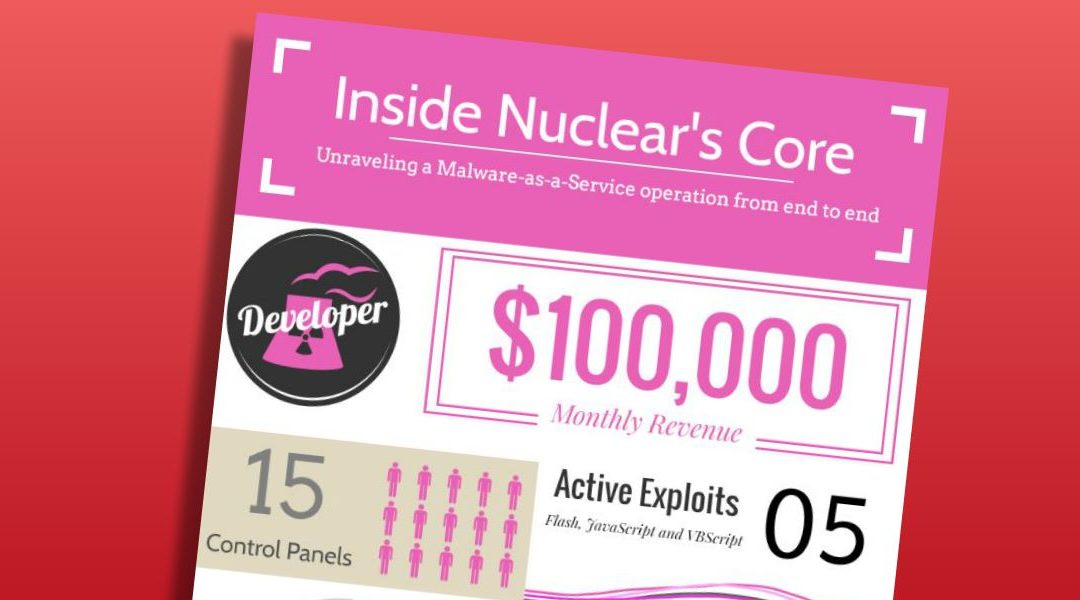

• El ingreso mensual estimado para los desarrolladores del exploit Nuclear es de 100.000 dólares (cerca de 90.000 euros).

El informe completo está disponible en el blog de Checkpoint (documento PDF de 18 páginas, en inglés)